SISTEMAS COMPUTACIONALES

Sistemas Computacionales tiene como objetivo analizar, diseñar, implementar y realizar pruebas y mantenimiento de sistemas que comprenden software, hardware y redes de comunicaciones bajo la perspectiva de la ingeniería y un enfoque sistémico.

HARDWARE

se refiere a todas las partes físicas de un sistema informático; sus componentes son: eléctricos, electrónicos, electromecánicos y mecánicos.Son cables, gabinetes o cajas, periféricos de todo tipo y cualquier otro elemento físico involucrado.

SOFTWARE

al equipamiento lógico o soporte lógico de un sistema informático, que comprende el conjunto de los componentes lógicos necesarios que hacen posible la realización de tareas específicas, en contraposición a los componentesfísicos que son llamados hardware.

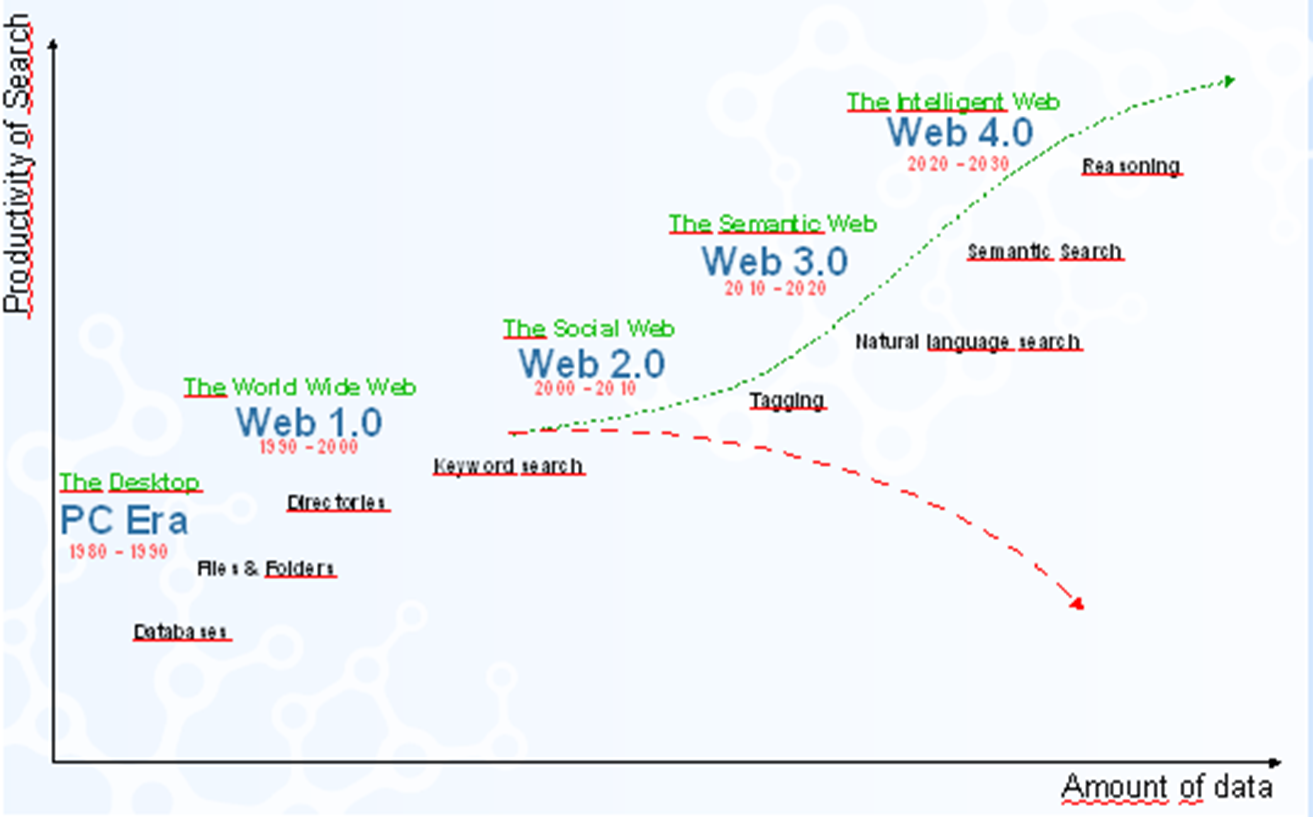

INFORMATICA

es una ciencia que estudia métodos, procesos, técnicas, con el fin de almacenar, procesar y transmitir informacióny datos en formato digital. La informática se ha desarrollado rápidamente a partir de la segunda mitad del siglo XX, con la aparición de tecnologías tales como el circuito integrado, Internet.

COMPUTADORA

es una máquina electrónica que recibe y procesa datos para convertirlos en información conveniente y útil. Una computadora está formada, físicamente, por numerosos circuitos integrados y otros muchos componentes de apoyo, extensión y accesorios, que en conjunto pueden ejecutar tareas diversas con suma rapidez y bajo el control de un programa

DATO

Un dato es una representación simbólica de un atributo o variable cuantitativa o cualitativa. Los datos describen hechos empíricos, sucesos y entidades

INFORMACION

Un dato es una representación simbólica (numérica, alfabética, algorítmica, espacial, etc.) de un atributo o variable cuantitativa o cualitativa. Los datos describen hechos empíricos, sucesos y entidades.

ARCHIVO

es un conjunto de bits que son almacenados en un dispositivo. Un archivo es identificado por un nombre y la descripción de la carpeta o directorio que lo contiene. A los archivos informáticos se les llama así porque son los equivalentes digitales de los archivos escritos en libros, tarjetas, libretas, papel del entorno de oficina tradicional.

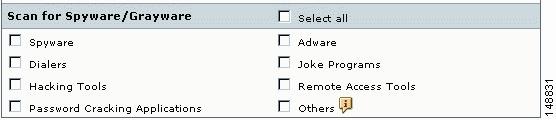

MALWARE

es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información sin el consentimiento de su propietario

LAN

Local Area Network, Red de área local. Una LAN es una red que conecta los ordenadores en un área relativamente pequeña y predeterminada (como una habitación, un edificio, o un conjunto de edificios)

WAN

La estructura que dispone de un patrón característico recibe el nombre de red. Este término, que procede del vocablo latino rete, se usa en diversos ámbitos, pero es muy frecuente en la informatica para nombrar al conjunto de equipos que están interconectados y que comparten recursos.

MEMORIA

es el dispositivo que retiene, memoriza o almacena datos informáticos durante algún intervalo de tiempo. La memoria proporciona una de las principales funciones de la computación moderna: el almacenamiento de información y conocimiento

DISPOSITIVOS DE ENTRADA

Son aquellos que sirven para introducir datos a la computadora para su proceso. Los datos se leen de los dispositivos de entrada y se almacenan en la memoria central o interna. Los dispositivos de entrada convierten la información en señales eléctricas que se almacenan en la memoria central.

DISPOSITIVOS DE PROCESAMIENTO

Es aquel dispositivo, que nos sirve para procesar la información que pasa por la computadora.

. CPU

es el hardware dentro de un computador u otros dispositivos programables, que interpreta las instrucciones de un programa de ordenador mediante la realización de las operaciones básicas aritméticas, lógicas y de entrada/salida del sistema.

ROM

es un medio de almacenamiento utilizado en ordenadores y dispositivos electrónicos, que permite solo la lectura de la información y no su escritura, independientemente de la presencia o no de una fuente de energía.

RAM

es un sistema de almacenamiento de datos. RAM significa Random Access Memory, Memoria de Acceso Aleatorio, en inglés, y esta nomenclatura se debe al hecho de que el sistema accede a los datos almacenados de manera no secuencial, a diferencia de otros tipos de memoria.

GABINENTE

es la estructura metálica o plástica, cuya función consiste en albergar y proteger los componentes internos como la CPU, la RAM, la placa madre, la fuente de alimentación, la/s placas de expansión y los dispositivos o unidades de almacenamiento: disquetera, unidad de disco rígido

TARGETA PRINCIPAL

es aquella que lleva impresos los circuitos del aparato y permite la conexión entre el microprocesador, los circuitos electrónicos de soporte, las ranuras de memoria y otros dispositivos adicionales.

USB

es un tipo de dispositivo de almacenamiento de datos que utiliza memoria flash para guardar datos e información. Se le denomina también lápiz de memoria, lápiz USB o memoria externa, siendo innecesaria la voz inglesa pen drive o pendrive.

TIC CARACTERISTICAS

Son de carácter innovador y creativo, pues dan acceso ha nuevas formas de comunicación.

*Tienen mayor dominio y beneficia en mayor proporción al área educativa ya que la hace más accesible y dinámica.

*Son considerados temas de debate público y político, pues su utilización implica un futuro prometedor.

*Se relacionan con mayor frecuencia con el uso de la Internet y la informática.

TIC EN RELACION CON EL USUARIO

Incorporación:están presentes en todos los sectores de la sociedad:económicos, laborales,culturales.

Interactividad:proveen diversos medios donde usuarios pueden interactuar de diferente manera.

Colaboración:capacidad de convertirse en herramientas de colaboración para el trabajo en equipo.

|